هشدار امنیتی شرکتUbiQuti در مورد دستگاهای تولیدی این شرکت با AirOS های قدیمی

طبق ایمیل ارسالی از سوی شرکت UbiQuti به یکی از اعضای وب سایت در خارج از کشور ؛ این شرکت طی روز های گذشته مواردی از عملیات تخریبی نوع جدید از ویروس را مشاهده کرده که باعث از کار انداختن دستگاهای رادیویی این شرکت با های قدیمی می شود. این نوع از ویروس با استفاده از پروتوکول HTTP/HTTPS به سیستم عامل رادیو نفوذ کرده و در اثر موارد رادیو را به حالت تنظیمات کار خانه ریست کرده ویا کلا رادیو را از کار می اندازد.

در واقع تمامی رادیو های تولیدی این شرکت با سیسام عامل قدیم AirOS می تواند طعمه این ویروس شود وبایستی هرچه سریعتر انسبت یه بروز رسانی آن اقدام شود .

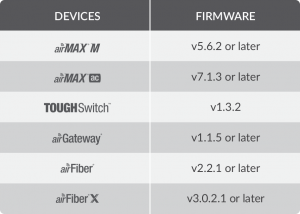

تجهزات تولیدی با firmware ها ی جدول زیر از حملات این ویروش در امان هستند .

جهت اطمینان از ایمنی دستگاه های خود کافی است نرم افزار اندرویدی زیر را دانلود کرده و به وسیله آن از صحت سلامت دستگاهخود مطمئن شوید.و یا از دستور العمل زیر برای انجام این تست استفاده کنید

UBNT Virus Removal

همانطور که قبل گفته شد ؛ دستگاه های با Frimware اعلام شده در جدول بالا در خطر ابتلا به این ویروس نبوده ولی توصیه میشود جهت اطمینان همه دستگاه های رادیویی مورد استفاده به آخرین نسخه Frimware بروز رسانی شوند.

شرکت UbiQuti بجز ابزاری اندرویدی که در بالا معرفی شد ابزار جاوا دیگری را معرفی کرده به کمک آن میتوان از طریق دیگر سیستم عامل ها از وجود این ویروس مطلع شد وانرا از بین برد.

مراحل استفاده از Removal tool .

دانلود CureMalware-0.8.jar

جهت استفاده از این ابزار نیاز به فریم ورک جاوا دارید که از لینک زیر آخرین نسخه آنرا میتوانید دانلود کنید

Java.SE.Runtime.Environment.v8.Update.92.x64

Java.SE.Runtime.Environment.v8.Update.92.x32

پس از نصب فریم ورک جاوا ابزار Removal tool را به طریق زیر از طریق خط فرمان اجرا کنید

Removal tool

Usage: java -jar CureMalware-0.8.jar

Example: C:\Users\ubnt\Downloads>java -jar CureMalware-0.7.jar Skynet/PimPamPum/ExploitIM malware removal tool v0.7 for Ubiquiti devices Copyright 2006-2016, Ubiquiti Networks, Inc. <support@ubnt.com> This program is proprietary software; you can not redistribute it and/or modifyit without signed agreement with Ubiquiti Networks, Inc. Possible formats for IP(s): IP <192.168.1.1> IP list <192.168.1.1, 192.168.1.2> IP range <192.168.1.1-192.168.1.254> Enter IP(s): 192.168.1.31 Possible actions:Check[1] Check and Cure [2] Check, Cure and Update [3] Enter action <1|2|3>: 3 Enter ssh port [22]: Enter user name [ubnt]: ubnt Reuse password <y|n>[y]: y Processing ubnt@192.168.1.31:22 ... Password for ubnt@192.168.1.31: Checking...CRITICAL: Infected by exploitim WARNING: User Script(s) is(are) installed: /etc/persistent/rc.poststart Review/remove manually! Done. Cleaning... Done. IT IS STRONGLY RECOMMENDED TO CHANGE PASSWORD ON CURED DEVICE! IT IS STRONGLY RECOMMENDED TO RUN CURED+UPDATE PROCEDURE! Preparing Upgrade... Done. Uploading firmware: /firmwares/XM.bin ... Sending... [%100] Done. Upgrading... Current ver: 329220 New version: 329221 No need to fix. Writing 'u-boot ' to /dev/mtd0(u-boot ) ... [%100] Writing 'kernel ' to /dev/mtd2(kernel ) ... [%100] Writing 'rootfs ' to /dev/mtd3(rootfs ) ... [%100] Done. Manual Removal: Make sure there is no unknown users and ssh keys in system.cfg: grep -E "users|sshd.auth.key" /tmp/system.cfg We recommend removing all custom scripts is you are not using them: rm -fr /etc/persistent/rc.* /etc/persistent/profile Then cfgmtd -w -p /etc/; reboot -f If you also are not using ssh key authentication then it is recommended to clean persistent: cfgmtd -w; reboot -f

جهت اطمینان از صحت عمل کرد تجهیزات بهتر است که Frimware جدید را بروری تجهیزات بارگزاری کنید .

We are releasing 5.6.5 with the following changes.

- New: Disable custom scripts usage

- New: Enable syslog by default

- Fix: Security updates (malware scripts check and removal)

XW.v5.6.5.29033.160515.2108.bin

XM.v5.6.5.29033.160515.2119.bin

TI.v5.6.5.29033.160515.2058.bin

For users running Verizon fix firmware on XM based devices.

XM.v5.6.5-cpu400.29033.160515.2119.bin

سلام نانواستیشن۵ دارم کلا نه ریست میشه سخت افزاری نه به صفحه تنظیمات دسترسی دارم.چراغ لن روشن میشه اما پینگ نمیده رو کامپیوتر.راهی هست؟