Wireshark: Packet Analysis and Ethical Hacking این دوره آموزش آنالیزور وایرشارک و تحلیل و آنالیز بسته های شبکه است که توسط آکادمی یودمی منتشر شده است. وایر شارک (Wireshark) یک آنالیزور آزاد و متن باز است که می توان...

امنیتبایگانی

Mobile malware evolution 2021

رشد سریع بستر شبکه تلفن همراه در ایران بخصوص در سالی های پایانی دهه90 در کنار اشتیاق جامعه ایران برای استفاده از گوشی های هوشمند از یک سو , عدم ارتقاء دانش و فرهنگ استفاده از این ابزارها باعث...

آسیبپذیری خطرناک در سرویس PRINT SPOOLER ویندوز

هشدار: دو آسیبپذیری خطرناک در سرویس PRINT SPOOLER ویندوز اخیراً یک #آسیبپذیری با شناسهی CVE-2021-1675 و شدت بالا (7.8 از 10) در سرویس Print Spooler ویندوز کشف شده است که بهرهبرداری از آن امکان ارتقای امتیاز و افزایش سطح دسترسی بر...

MikroTik Security Engineer with LABs

در این مطلب قصد داریم تا بسته آموزشی از شرکت Udemy با عنوان MikroTik Security Engineer with LABs به اشتراک بگذاریم .هدف از کسب این گواهینامه سطح بالا ؛ شناسایی و خدمت رسانی بهتر کارشناسان امنیتی و بهبود مهارت...

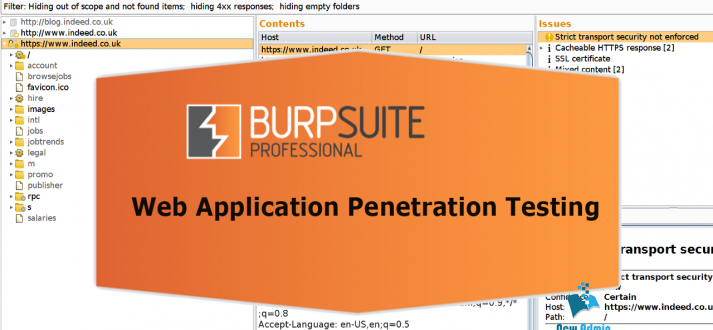

Web Application Penetration Testing Using Burp Suite

همانطور که در این مطلب گفته شد Burp Suite یکی از ابزارهای بسیار جذاب هم در حوزه امنیت تدافعی و هم در حوزه امنیت تهاجمی محسوب می شود. این ابزار به عنوان یک مجموعه ابزار یا بهتر بگوییم یک...

White.Hat.Hacking.v10

در تمامی شرکت ها و سازمان های کوچک و بزرگ بحث داشتن یک امنیت جامع برای محافظت از سیستم های اطلاعاتی در برابر نفوذ ناخواسته افراد برای سرقت اطلاعات و یا انجام اعمال خرابکارانه مطرح است. به طور کلی...

Nmap for Beginners – The complete Guid

در این مطلب دوره آموزشی Nmap for Beginners-The complete Guid را جهت استفاده شما عزیزان به اشتراک میگذاریم . انمپ (Network mapper) نقشه بردار شبکه ابزاری متن باز و اختصاصی است که به منظور کاوش بررسی امنیتی شبکه به...

Burp.Suite.Professional.2020.2.Build.1565

نرم افزار Burp Suite Professional یک پلت فرم یکپارچه جهت بررسی و آزمایش امنیت برنامه های موجود در وب می باشد. در تمام مراحل آزمایش و تست امنیت، ابزارهای مختلف این برنامه جهت پشتیبانی فرایند، باهم همکاری کامل و...

Network Analysis with Wireshark

در این پست قصد داریم تا یکی از بروزترین آموزش ها در زمینه تحلیل شبکه را برای شما همراهان عزیز به اشتراک بگذاریم . Network Analysis with Wireshark مجموعه آموزشی جهت تجزیه و تحلیل ترافیک شبکه توسط نرم افراز...

Ethical Hacking-Perimeter Defenses

همه در مورد هک و هکر ها مطالب زیادی شنیده و خوانده ایم ولی بخوبی می دانیم مدیر شبکه ای می تواند از شبکه خود به خوبی حفاظت کند که حداقل دانش را در مورد این فرایند های پیچهده...